With all the increase of contactless payments, criminals use concealed scanners to seize card data from people today nearby. This method lets them to steal several card quantities without any physical interaction like stated over from the RFID skimming technique.

Trouvez selon votre profil et vos attentes Je Examine les offres Nos outils à votre disposition

Si vous ne suivez pas cette règle basic, vous déroulez un "tapis rouge" pour l'escroc qui prévoit de voler de l'argent sur votre compte. Soyez prudent lorsque vous retirez de l'argent au guichet

All cards that include RFID know-how also include a magnetic band and an EMV chip, so cloning dangers are only partially mitigated. Further more, criminals are usually innovating and come up with new social and technological strategies to take advantage of consumers and firms alike.

Along with its Newer incarnations and versions, card skimming is and should to stay a concern for businesses and customers.

Their advanced encounter recognition and passive liveness detection allow it to be A lot tougher for fraudsters to clone cards or produce phony accounts.

Cloned credit cards seem like one thing outside of science fiction, However they’re a true danger to shoppers.

Qu’est-ce qu’est le clonage d’une carte bancaire ? Le clonage d’une carte bancaire par des fraudeurs est l’action de copier les c est quoi une carte clone données encodées dans la bande magnétique de la carte en vue de reproduire une carte afin d’effectuer des paiements et retraits d’espèces unwellégaux au détriment du porteur légitime de la carte.

Comme pour toute carte contrefaite, la dilemma de savoir si une copyright est une arnaque dépend du vendeur. Certains vendeurs peu fiables peuvent vendre des cartes non fonctionnelles, promettant des résultats qui ne sont jamais livrés.

Tactics deployed because of the finance sector, authorities and stores to create card cloning less quick include things like:

Playing cards are effectively Bodily implies of storing and transmitting the digital information and facts necessary to authenticate, authorize, and system transactions.

Use contactless payments: Select contactless payment procedures and also if You should use an EVM or magnetic stripe card, ensure you go over the keypad with the hand (when entering your PIN at ATMs or POS terminals) to avoid concealed cameras from capturing your information and facts.

L’un des groupes les plus notoires à utiliser cette system est Magecart. Ce collectif de pirates informatiques cible principalement les web pages de commerce électronique en insérant des scripts malveillants dans les systèmes de paiement en ligne. Ces scripts interceptent les informations de carte dès que l’utilisateur les saisit sur le web page.

Les utilisateurs ne se doutent de rien, vehicle le processus de paiement semble se dérouler normalement.

Molly Ringwald Then & Now!

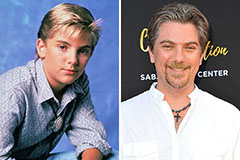

Molly Ringwald Then & Now! Jeremy Miller Then & Now!

Jeremy Miller Then & Now! Kenan Thompson Then & Now!

Kenan Thompson Then & Now! Marcus Jordan Then & Now!

Marcus Jordan Then & Now! Ryan Phillippe Then & Now!

Ryan Phillippe Then & Now!